内容主体大纲:1. 引言 - Tokenim背景介绍 - 挖矿的基本概念2. Tokenim挖矿机制 - 挖矿的工作原理 - Tokenim的特性3. 如何开...

在数字货币的世界里,Tokenim作为一种新型资产管理工具,悄然崭露头角。想象一下,Tokenim就像是一把钥匙,能打开通向财富的大门。但当这把钥匙的权限被擅自更改时,背后又隐藏着怎样的秘密和风险呢?

Tokenim,可以理解为一种数字代币,通常用于区块链平台上进行价值转移和资产管理。就如同现实生活中的信用卡,它赋予用户在某个范围内的消费和交易权限。然而,这种权限的变动,可能会让一切安定的生活瞬间风云变幻。

在讨论Tokenim的权限问题之前,我们需要了解权限的重要性。就像一座大厦中的安全系统,权限决定了谁可以进入哪一层、使用哪些设施。权限管理不当,就像让不速之客随意出入大厦,不仅风险重重,更可能酿成惨剧。

Tokenim的权限被更改,可能源于多种因素。常见的原因包括:安全漏洞、用户错误、恶意攻击等。每一种原因都像是潜伏的幽灵,若不加以戒备,随时可能带来不可预知的后果。

在互联网时代,安全问题层出不穷。Tokenim作为一种数字资产,如果存在安全漏洞,攻击者就能悄然无声地篡改其权限。他们可能像夜间的盗贼,在你安然入睡时,悄然获取你的资产。这样的攻击不仅侵害了用户的利益,也损害了整个区块链生态体系的信任度。

用户在操作Tokenim时,如果不小心修改了相关权限,可能造成无法挽回的后果。这就像是一次误操作,把家里的保险箱密码搞错,除了无法取出财物外,还需重新审核安全措施,以免再度失误。

网络世界中,总有一些黑客蓄势待发,寻找攻击的机会。如果Tokenim的权限管理缺少有效监控,他们可能利用钓鱼攻击、网络钓鱼等方式,恶意篡改权限,达到抢夺资产的目的。想象一下,这就像是有人在你家附近设置了一个假喷泉,吸引你误入陷阱。

Tokenim的权限变更,直接关系到用户的资产安全与交易自由。一旦权限被更改,用户可能会发现自己无法访问资产,或是被限制在某些交易中。这样的体验,就像是在一个封闭的空间中,看着外面的世界,却始终无法踏出一步。

面对Tokenim权限被改的网络环境,用户需要采取一系列有效措施来保护自己的资产安全。首先,确保使用强密码和二次验证,就如同给家里的大门安装了多重锁,更好地防御外来侵扰。其次,保持对账户的定期监测,及时发现异常情况,犹如定期检查家中的安全系统,确保万无一失。此外,了解并掌握Tokenim权限管理的基本知识,使用户能更好地应对突发事件。

除了上述基本防护措施,用户还可以采取一系列增强Tokenim安全性的策略。定期更新固件和软件,确保使用最新版的安全补丁,这是防止黑客攻击的有效手段。此外,用户应该谨慎对待群体交易和分享行为,尤其是在社交网络中,确保不会泄露私密信息。

在Tokenim及数字货币的世界里,个人的安全意识显得尤为重要。只有通过不断学习和提升安全防范意识,才能在日新月异的网络环境中立于不败之地。如同在生活的舞台上,每个人都是自己故事的主角,唯有掌握好自己的“钥匙”,才能安全地开启财富之门。在Tokenim权限被更改时,给予足够重视,果断采取措施,才能将损失降到最低。

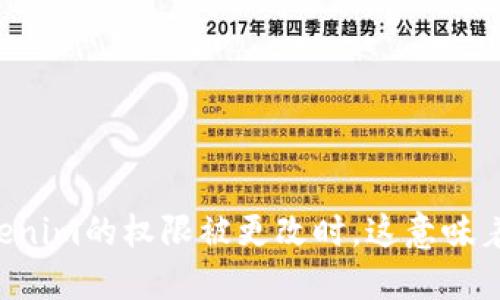

未来的区块链技术将愈发成熟,Tokenim作为其中的重要组成部分,其安全机制也将不断升级。想象一下,一个透明且安全的环境,人们不仅能安心交易,还能享受区块链带来的便利。而这,正是所有参与者共同推动的方向。

通过以上的分析与讨论,Tokenim的权限管理显然是一个重要而复杂的课题,值得每位用户深入研究与思考。让我们共同期待一个更加安全、高效的数字货币世界,为每一位参与者的利益保驾护航。

这样的内容大纲与写作方式,不仅易于大众理解,还具备了的潜力,希望可以帮助读者更深入地理解Tokenim的权限问题及其影响。